আজকাল, প্রতিটি মানুষের ক্রিয়াকলাপ কম্পিউটিং সিস্টেমের সাথে গভীরভাবে জড়িত। এই কম্পিউটিং প্রযুক্তি স্বাস্থ্যসেবা, শিক্ষা, ব্যাংকিং, সফ্টওয়্যার এবং বিপণনের ক্ষেত্রে প্রতিটি প্রয়োগে প্রয়োগ করা হয়। তবে আপনি ভাবতে পারেন যে সংস্থাগুলি কীভাবে তাদের তথ্য সুরক্ষিত করে এবং কীভাবে আপনার ব্যাংকিং লেনদেনকে গোপনীয় রাখা হয়। এই সমস্তটির উত্তর হ'ল 'ক্রিপ্টোগ্রাফি'। ইন্টারনেট ওয়েবসাইটগুলির প্রায় 90% তাদের সংবেদনশীল ডেটা পরিচালনা করতে কোনও ধরণের ক্রিপ্টোগ্রাফি পরিষেবা প্রয়োগ করে। এছাড়াও, গুপ্তচিত্রটি কোনও এনক্রিপ্ট করা ফর্ম্যাটে Gmail তথ্য সুরক্ষিত করে কারণ এই ডেটা সমস্ত গুগল ডেটা কেন্দ্রগুলিতে ভাসমান। সুতরাং, ক্রিপ্টোগ্রাফি ভাগ করা তথ্য সুরক্ষার জন্য মৌলিক বৈশিষ্ট্য হিসাবে দাঁড়িয়েছে।

ক্রিপ্টোগ্রাফি কি?

ক্রিপ্টোগ্রাফি হ'ল কয়েকটি কোডের মাধ্যমে সুরক্ষিত ডেটা এবং যোগাযোগের সঞ্চারিত করার পদ্ধতি যা কেবলমাত্র ভাগ্যবান ব্যক্তিই সঞ্চারিত প্রকৃত তথ্য সম্পর্কে জানতে পারে। প্রক্রিয়া এই ফর্ম তথ্য জন্য অননুমোদিত অ্যাক্সেসযোগ্যতা বাধা দেয়। সুতরাং, পরিষ্কারভাবেই নামটি ইঙ্গিত করে যে 'ক্রিপ্ট' 'লুকানো' 'লেখার' সাথে বোঝায়। ক্রিপ্টোগ্রাফিতে তথ্যের এনকোডিং গাণিতিক অনুমান এবং অ্যালগরিদম হিসাবে বর্ণিত কয়েকটি গণনা অনুসরণ করে। এনকোডড ডেটা এমনভাবে সংক্রমণ করা হয় যাতে এটি মূল ডেটা খুঁজে পাওয়া শক্ত করে। এই সেটগুলির নিয়মগুলি ডিজিটাল স্বাক্ষরকরণ, ডেটা সুরক্ষিত করার জন্য প্রমাণীকরণ, ক্রিপ্টোগ্রাফিক কী বিকাশ এবং আপনার সমস্ত আর্থিক লেনদেনের সুরক্ষার জন্য ব্যবহৃত হয়। বেশিরভাগ ক্ষেত্রে, সংস্থাটির দ্বারা ক্রিপ্টোগ্রাফি অনুসরণ করা হয় যার উদ্দেশ্যগুলি সহ:

গোপনীয়তা - প্রেরিত ডেটা উদ্দেশ্যযুক্ত ব্যক্তি ব্যতীত বাহ্যিক দলগুলি দ্বারা জানা উচিত নয়।

নির্ভরযোগ্যতা - প্রেরক এবং গন্তব্য প্রাপকের মধ্যে কোনও ধরণের সংশোধন না করে স্টোর বা ডেটা স্টোরেজ বা সংক্রমণে পরিবর্তন করা যায় না।

অ-প্রত্যাখ্যান - ডেটা সঞ্চারিত হওয়ার পরে, প্রেরকের পরবর্তী পর্যায়ে এটি অস্বীকার করার কোনও সুযোগ নেই।

প্রমাণীকরণ - প্রেরক এবং প্রাপক উভয়েরইই সঞ্চারিত এবং প্রাপ্ত ডেটা সম্পর্কে তাদের নিজস্ব পরিচয় প্রমাণ করতে হবে।

ক্রিপ্টোগ্রাফি বেসিক প্রবাহ

ক্রিপ্টোগ্রাফি প্রকার

ভিতরে ক্রিপ্টোগ্রাফি তথ্যের এনক্রিপশনকে তিন ধরণের হিসাবে শ্রেণিবদ্ধ করা হয়েছে যেখানে সেগুলি নীচে আলোচনা করা হয়েছে:

প্রতিসম কী কী ক্রিপ্টোগ্রাফি - এটিকে ব্যক্তিগত বা গোপনীয় কী ক্রিপ্টোগ্রাফি হিসাবেও অভিহিত করা হয়। এখানে, তথ্য গ্রহণকারী এবং প্রেরক উভয়ই বার্তাটি এনক্রিপ্ট এবং ডিক্রিপ্ট করার জন্য একটি একক কী ব্যবহার করে। এই পদ্ধতিতে ঘন ঘন ধরনের ক্রিপ্টোগ্রাফি ব্যবহৃত হয় এটিএস (অ্যাডভান্সড এনক্রিপশন সিস্টেম) System এই ধরণের মাধ্যমে প্রয়োগ করা পদ্ধতিগুলি সম্পূর্ণরূপে প্রবাহিত এবং দ্রুত হয়। কয়েকটি ধরণের সিমেট্রিক কী ক্রিপ্টোগ্রাফি

- ব্লক

- ব্লক সাইফার

- ডিইএস (ডেটা এনক্রিপশন সিস্টেম)

- আরসি 2

- ধারণা

- ব্লোফিশ

- স্ট্রিম সাইফার

প্রতিসম এনক্রিপশন

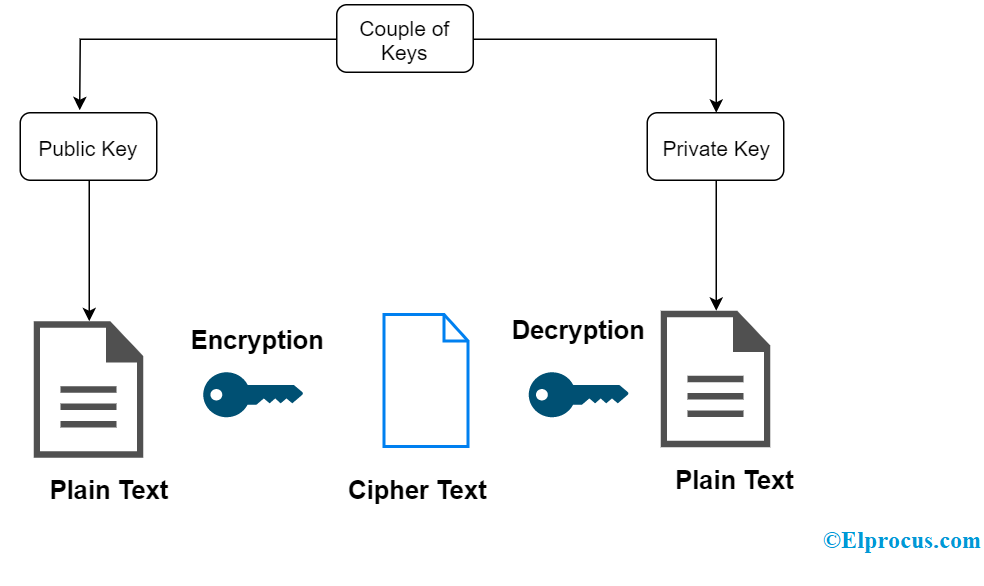

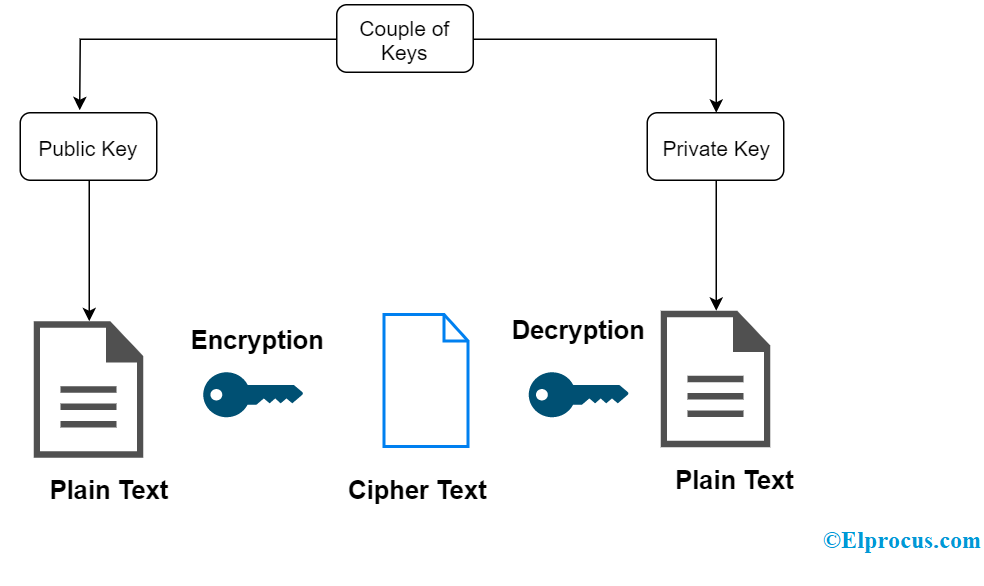

অসমমিত কী কী ক্রিপ্টোগ্রাফি

এটিকে পাবলিক-কী ক্রিপ্টোগ্রাফি হিসাবেও অভিহিত করা হয়। এটি তথ্য সংক্রমণে বিভিন্ন এবং সুরক্ষিত পদ্ধতি অনুসরণ করে। কয়েকটি কী ব্যবহার করে প্রেরক এবং প্রাপক উভয়ই এনক্রিপশন এবং ডিক্রিপশন প্রক্রিয়াগুলি সহ যান। প্রতিটি ব্যক্তির সাথে একটি ব্যক্তিগত কী সঞ্চয় করা হয় এবং সর্বজনীন কীটি নেটওয়ার্ক জুড়ে ভাগ করা হয় যাতে পাবলিক কীগুলির মাধ্যমে কোনও বার্তা প্রেরণ করা যায়। এই পদ্ধতিতে ঘন ঘন ধরনের ক্রিপ্টোগ্রাফি ব্যবহৃত হয় আরএসএ। পাবলিক কী পদ্ধতিটি কোনও ব্যক্তিগত কী-এর চেয়ে বেশি সুরক্ষিত। অসমমিতিক কী ক্রিপ্টোগ্রাফির ধরণের কয়েকটি হ'ল:

- আরএসএ

- ডিএসএ

- পিকেসি

- উপবৃত্তাকার বক্র কৌশল

অসমমিতিক এনক্রিপশন

হ্যাশ ফাংশন

বার্তাটিকে নির্বিচারে দৈর্ঘ্য ইনপুট হিসাবে গ্রহণ করা এবং আউটপুটের একটি নির্দিষ্ট দৈর্ঘ্য সরবরাহ করা হ্যাশ ফাংশন অনুসারে অ্যালগরিদম। সংখ্যার মানগুলি ইনপুট হিসাবে গ্রহণ করে এবং হ্যাশ বার্তা উত্পন্ন করে এটিকে গাণিতিক সমীকরণ হিসাবেও অভিহিত করা হয়। এই পদ্ধতিতে কোনও ধরণের কী প্রয়োজন হবে না কারণ এটি একমুখী দৃশ্যে কাজ করে। হ্যাশিং অপারেশনের বিভিন্ন রাউন্ড রয়েছে এবং প্রতিটি রাউন্ড ইনপুটটিকে সাম্প্রতিক ব্লকের একটি অ্যারে হিসাবে বিবেচনা করে এবং আউটপুট হিসাবে শেষ রাউন্ডের ক্রিয়াকলাপ উত্পন্ন করে। হ্যাশের কয়েকটি কার্যকারিতা হ'ল:

- বার্তা ডাইজেস্ট 5 (MD5)

- রিপেমড

- ঘূর্ণি

- এসএএএ (সুরক্ষিত হ্যাশ অ্যালগরিদম)

হ্যাশ ফাংশন

ক্রিপ্টোগ্রাফি সরঞ্জাম

ক্রিপ্টোগ্রাফি স্বাক্ষর নিশ্চিতকরণ, কোড স্বাক্ষরকরণ এবং অন্যান্য ক্রিপ্টোগ্রাফি ক্রিয়াকলাপ সম্পাদনের পরিস্থিতিতে সরঞ্জামগুলি আরও কার্যকর। এখানে বিস্তৃত ব্যবহৃত ক্রিপ্টোগ্রাফি সরঞ্জাম রয়েছে।

নিরাপত্তা পাস

এই টোকেনটি ব্যবহারকারীকে যাচাই করার জন্য ব্যবহার করা হয়। একটি সুরক্ষিত টোকেন তথ্যের সুরক্ষিত বিনিময় সম্পাদনের জন্য এনক্রিপ্ট করা হবে বলে মনে করা হয়। এছাড়াও, এটি এইচটিটিপি প্রোটোকলের জন্য সম্পূর্ণ রাষ্ট্রীয়তার সরবরাহ করে। সুতরাং, সার্ভার-সাইডটি তৈরি টোকেন রাষ্ট্রের সাথে চালিয়ে যাওয়ার জন্য একটি ব্রাউজার ব্যবহার করে। সাধারণভাবে, এটি এমন পদ্ধতি যা দূরবর্তী প্রমাণীকরণের সাথে সরানো হয়।

জেসিএ

এটি এনক্রিপশন প্রক্রিয়া অনুমোদনের জন্য ব্যবহৃত সরঞ্জাম। এই সরঞ্জামটি জাভা ক্রিপ্টোগ্রাফিক লাইব্রেরি হিসাবে অভিহিত হতে পারে। এই জাভা গ্রন্থাগারগুলি পূর্বনির্ধারিত ক্রিয়াকলাপগুলির সাথে অন্তর্ভুক্ত রয়েছে যেখানে প্রয়োগের আগে সেগুলি আমদানি করা দরকার। যদিও এটি জাভা গ্রন্থাগার, এটি অন্যান্য ফ্রেমওয়ার্কগুলির সাথে অনুপাতে কাজ করে এবং একাধিক অ্যাপ্লিকেশনগুলির বিকাশকে সমর্থন করে।

SignTool.exe

এটি মাইক্রোসফ্ট দ্বারা ফাইলগুলিতে সই করার জন্য ব্যবহৃত জনপ্রিয় সরঞ্জাম। যে কোনও ধরণের ফাইলে একটি স্বাক্ষর এবং টাইম স্ট্যাম্প যুক্ত করা এই সরঞ্জাম দ্বারা সমর্থিত বিশিষ্ট বৈশিষ্ট্য। ফাইলে টাইমস্ট্যাম্পের সাথে এটি ফাইলের অনুমোদনের ক্ষমতা রাখে। SignTool.exe- এ সম্পূর্ণ বৈশিষ্ট্যটি ফাইলের বাড়ানো নির্ভরযোগ্যতার জন্য নিশ্চিত করে।

ডকার

ডকার ব্যবহার করে এক বিশাল অ্যাপ্লিকেশন তৈরি করতে পারে। ডকারে রক্ষিত তথ্য সম্পূর্ণরূপে একটি এনক্রিপ্ট করা ফর্ম্যাটে। এতে, তথ্যের এনক্রিপশন সহ সরানো ক্রিপ্টোগ্রাফি কঠোরভাবে অনুসরণ করতে হবে। তদ্ব্যতীত, ফাইল এবং তথ্য উভয়ই এনক্রিপ্ট করা হয় যার ফলে সঠিক অ্যাক্সেস কী নেই এমন জিনিসগুলিতে কাউকে অ্যাক্সেসের অনুমতি দেয় না। ডকারকে মেঘ স্টোরেজ হিসাবেও বিবেচনা করা হয় যা ব্যবহারকারীরা কোনও ডেডিকেটেড বা ভাগ করা তথ্য সরবরাহ করতে পারে সার্ভার ।

CertMgr.exe

এটি এক্সেস-এক্সটেনশান ফর্ম্যাটে রয়েছে বলেই এটি ইনস্টলেশন ফাইল। CertMgr বিভিন্ন শংসাপত্র পরিচালনার জন্য ভাল রাখে। এর সাথে এটি এমনকি সিআরএলগুলি পরিচালনা করে যেখানে সেগুলি শংসাপত্র প্রত্যাহার তালিকা। শংসাপত্র বিকাশে ক্রিপ্টোগ্রাফির উদ্দেশ্য হ'ল পক্ষগুলির মধ্যে যে তথ্য বিনিময় করা হয় তা আরও সুরক্ষিত এবং এই সরঞ্জামটি সুরক্ষায় অতিরিক্ত বিট যুক্ত করতে সহায়তা করে তা নিশ্চিত করা।

কী ব্যবহার করে প্রমাণীকরণ

এখানে, এনক্রিপ্ট করা তথ্য কীগুলির মাধ্যমে ডিক্রিপ্ট করতে হবে। সাধারণ তথ্য সহজেই প্রত্যেকের দ্বারা উপলব্ধি করা হয় তবে এনক্রিপ্ট করা তথ্যগুলি কেবল গন্তব্য ব্যবহারকারী দ্বারা পরিচিত। এই সরঞ্জামটিতে দুটি ধরণের এনক্রিপশন কৌশল রয়েছে এবং সেগুলি হ'ল:

- প্রতিসম কী কী ক্রিপ্টোগ্রাফি

- অসমমিত কী কী ক্রিপ্টোগ্রাফি

সুতরাং, ক্রিপ্টোগ্রাফি সরঞ্জামগুলি বেশিরভাগ প্রতিটি সুরক্ষিত ক্রিয়াকলাপে ব্যবহৃত হয় এবং এমন অনেক সরঞ্জাম উপলব্ধ রয়েছে যেখানে ব্যবহারকারীরা তাদের প্রয়োজনীয়তার উপর নির্ভর করে একটি চয়ন করতে পারেন।

অ্যালগরিদম

দ্য ক্রিপ্টোগ্রাফি অ্যালগোরিদম নিম্নলিখিত অন্তর্ভুক্ত করুন।

এই আইওটি ডোমেনে, সুরক্ষা সবচেয়ে গুরুত্বপূর্ণ। যদিও বাস্তবে অনেকগুলি সুরক্ষা ব্যবস্থা রয়েছে, তবে তারা বর্তমান সময়ের স্মার্ট অ্যাপ্লিকেশনগুলির সাথে প্রধানত সংস্থান-সীমাবদ্ধ সরঞ্জামগুলির সাথে পরিচালিত সফ্টওয়্যারটির জন্য আসার ক্ষমতা রাখে না। এর ফলস্বরূপ, বর্ধিত সুরক্ষা নিশ্চিত করে ক্রিপ্টোগ্রাফি অ্যালগরিদমগুলি ব্যবহারে আসে। সুতরাং, ক্রিপ্টোগ্রাফিক অ্যালগরিদমের কয়েকটি নিম্নরূপ:

ট্রিপল ডিইএস

প্রচলিত ডিইএস প্রক্রিয়াটি গ্রহণ করার পরে, সুরক্ষা পদ্ধতির ক্ষেত্রে ট্রিপল ডিইএস বর্তমানে প্রয়োগ করা হয়েছিল। এই অ্যালগরিদমগুলি হ্যাকারদের চূড়ান্তভাবে একটি সহজ পদ্ধতির মাধ্যমে অতিক্রম করার জন্য জ্ঞান অর্জন করার অনুমতি দেয়। এটি ছিল বহু উদ্যোগের বিস্তৃত প্রয়োগ implemented ট্রিপল ডিইএস 3 টি কী দিয়ে প্রতিটি কী প্রতি 56 বিটযুক্ত পরিচালনা করে। পুরো কী দৈর্ঘ্যটি বিটগুলির সর্বাধিক, যদিও বিশেষজ্ঞরা মনে করবেন যে কী তীব্রতায় 112-বিট আরও সম্ভাব্য। এই অ্যালগরিদম ব্যাংকিং সুবিধা এবং অন্যান্য শিল্পের জন্য একটি নির্ভরযোগ্য হার্ডওয়্যার এনক্রিপশন উত্তর করতে পরিচালনা করে make

ব্লোফিশ

ট্রিপল ডিইএসের পন্থাগুলি প্রতিস্থাপনের জন্য ব্লোফিশ মূলত বিকাশ করা হয়েছিল। এই এনক্রিপশন অ্যালগরিদম বার্তাগুলিকে b৪ বিটযুক্ত ঘড়িগুলিতে বিভক্ত করে এবং এই ঘড়িগুলি পৃথকভাবে এনক্রিপ্ট করে। ব্লোফিশের অন্তর্নিহিত বৈশিষ্ট্য হ'ল এর গতি এবং কার্যকারিতা। যেহেতু এটি সবার জন্য একটি উন্মুক্ত অ্যালগরিদম, তাই অনেকে এটি বাস্তবায়নের সুবিধা অর্জন করেছেন। সফ্টওয়্যার থেকে ই-বাণিজ্য পর্যন্ত আইটি ডোমেনের প্রতিটি সুযোগ এই অ্যালগরিদমটি ব্যবহার করছে কারণ এতে পাসওয়ার্ড সুরক্ষার জন্য বিস্তৃত বৈশিষ্ট্য প্রদর্শিত হয়েছে। এই সমস্ত বাজারে এই অ্যালগরিদমকে সর্বাধিক বিশিষ্ট হতে দেয়।

আরএসএ

ইন্টারনেটের মাধ্যমে প্রেরিত তথ্য এনক্রিপ্ট করতে ব্যবহৃত সর্বজনীন-কী এনক্রিপশন অ্যালগরিদম। এটি জিপিজি এবং পিজিপি পদ্ধতিতে একটি বহুল ব্যবহৃত অ্যালগরিদম ছিল। আরএসএকে একাধিক কী ব্যবহার করে এর ক্রিয়াকলাপ সম্পাদন করার কারণে একতাত্ত্বিক ধরণের অ্যালগরিদমের অধীনে শ্রেণিবদ্ধ করা হয়। কীগুলির মধ্যে একটি এনক্রিপশনের জন্য এবং অন্যটি ডিক্রিপশন উদ্দেশ্যে ব্যবহৃত হয়।

দুটি মাছ

এই অ্যালগরিদম সুরক্ষা প্রদানের জন্য কীগুলি প্রয়োগ করে এবং এটি প্রতিসম পদ্ধতির আওতায় আসে, কেবলমাত্র একটি কী প্রয়োজন। এই অ্যালগরিদমের কীগুলি 256 বিটের সর্বোচ্চ দৈর্ঘ্যের সাথে রয়েছে। সর্বাধিক উপলভ্য অ্যালগরিদমগুলির মধ্যে, টোফিশ মূলত তার গতি দ্বারা পরিচিত এবং হার্ডওয়্যার এবং সফ্টওয়্যার অ্যাপ্লিকেশনগুলিতে উভয়ই প্রয়োগ করা যায় perfect এছাড়াও, এটি একটি প্রকাশ্য অ্যাক্সেসযোগ্য অ্যালগরিদম এবং অনেকের দ্বারা কার্যকর করা হয়েছে।

এইএস (উন্নত এনক্রিপশন স্ট্যান্ডার্ড)

এটি মার্কিন প্রশাসন এবং অন্যান্য অনেক উদ্যোগের সবচেয়ে নির্ভরযোগ্য অ্যালগরিদম কৌশল। যদিও এটি 128-বিট এনক্রিপশন আকারে দক্ষতার সাথে কাজ করে, 192 এবং 256 বিটগুলি মূলত বিশাল এনক্রিপশন ক্রিয়াকলাপের জন্য ব্যবহৃত হয়। সমস্ত হ্যাকিং সিস্টেমের কাছে এত অদৃশ্য হওয়ার কারণে, এইএস কৌশলটি ব্যক্তিগত ডোমেনে এনক্রিপ্ট করার তথ্যগুলির জন্য প্রশংসা অর্জন করে।

ক্রিপ্টোগ্রাফির অ্যাপ্লিকেশন

জন্য আবেদন ক্রিপ্টোগ্রাফি নীচের হিসাবে.

প্রচলিতভাবে, ক্রিপ্টোগ্রাফি শুধুমাত্র সুরক্ষার উদ্দেশ্যে বাস্তবায়িত হয়েছিল। মোমের সীল, হাতের স্বাক্ষর এবং অন্যান্য কয়েকটি ধরণের সুরক্ষা ট্রান্সমিটারের নির্ভরযোগ্যতা এবং নির্ভুলতা নিশ্চিত করতে সাধারণত পদ্ধতি ব্যবহার করা হত। এবং ডিজিটাল ট্রান্সমিশনের আগমনের সাথে সাথে, সুরক্ষা আরও প্রয়োজনীয় হয়ে ওঠে এবং তারপরে ক্রিপ্টোগ্রাফি পদ্ধতিগুলি অত্যন্ত গোপনীয়তা বজায় রাখার জন্য এর ব্যবহারকে ছাড়িয়ে যেতে শুরু করে। ক্রিপ্টোগ্রাফির কয়েকটি প্রয়োগ নীচে আলোচনা করা হয়েছে।

স্টোরেজে গোপনীয়তা বজায় রাখা

ক্রিপ্টোগ্রাফি ব্যবহারকারীদের হ্যাকারদের দ্বারা বড় আকারের ছিদ্র থেকে পিছনে থাকতে মঞ্জুরিযুক্ত এনক্রিপ্ট করা ডেটা সংরক্ষণ করার অনুমতি দেয়।

সংক্রমণ নির্ভরযোগ্যতা

একটি প্রচলিত পদ্ধতি যা নির্ভরযোগ্যতার অনুমোদন দেয় তা হল যোগাযোগিত তথ্যের একটি চেকসাম চালানো এবং তারপরে একটি এনক্রিপ্ট করা ফর্ম্যাটে সংশ্লিষ্ট চেকসামটি যোগাযোগ করা। যখন চেকসাম এবং এনক্রিপ্ট করা উভয় ডেটা প্রাপ্ত হয়, তখন ডেটা আবার চেকসামড করা হয় এবং ডিক্রিপশন প্রক্রিয়া হওয়ার পরে যোগাযোগ করা চেকসামের সাথে তুলনা করা হয়। সুতরাং, বার্তা সংক্রমণে নির্ভরযোগ্যতা নিশ্চিত করার জন্য কার্যকর ক্রিপ্টোগ্রাফিক পদ্ধতিগুলি আরও গুরুত্বপূর্ণ।

পরিচয়ের প্রমাণীকরণ

ক্রিপ্টোগ্রাফি পাসওয়ার্ড ব্যবহারের পদ্ধতির সাথে দৃ strongly়ভাবে জড়িত এবং উদ্ভাবনী সিস্টেমগুলি সম্ভবত ব্যক্তির শারীরিক পদ্ধতি এবং পরিচয়ের অত্যন্ত নির্ভরযোগ্য যাচাইয়ের প্রস্তাবিত সম্মিলিত গোপনগুলির সাথে একত্রে শক্তিশালী ক্রিপ্টোগ্রাফিক পদ্ধতি ব্যবহার করে।

উদাহরণ

দ্য ক্রিপ্টোগ্রাফ উদাহরণ y নিম্নলিখিত অন্তর্ভুক্ত।

আজকাল ক্রিপ্টোগ্রাফি এনক্রিপশনের একটি বিশিষ্ট উদাহরণ হ'ল হোয়াটসঅ্যাপে শেষ-থেকে-শেষ এনক্রিপশন। এই বৈশিষ্ট্যটি অসম্পূর্ণ মডেল বা পাবলিক কী পদ্ধতির মাধ্যমে হোয়াটসঅ্যাপে অন্তর্ভুক্ত করা হয়। এখানে কেবল নিয়ন্ত্রিত সদস্যই আসল বার্তা সম্পর্কে জানেন। একবার হোয়াটসঅ্যাপের ইনস্টলেশন সমাপ্ত হওয়ার পরে, সার্বজনীন কীগুলি সার্ভারের সাথে নিবন্ধিত হয় এবং তারপরে বার্তা প্রেরণ করা হয়।

ক্রিপ্টোগ্রাফির পরবর্তী রিয়েল-টাইম অ্যাপ্লিকেশন হ'ল ডিজিটাল স্বাক্ষর। এমন পরিস্থিতিতে যখন যখন দুটি ক্লায়েন্টকে ব্যবসায়ের লেনদেনের জন্য ডকুমেন্টগুলিতে স্বাক্ষর করা প্রয়োজন। কিন্তু যখন দু'জন ক্লায়েন্ট একে অপরের সামনে আসে না তখন তারা একে অপরকে বিশ্বাস করতে পারে না। তারপরে ডিজিটাল স্বাক্ষরগুলিতে এনক্রিপশন বর্ধিত প্রমাণীকরণ এবং সুরক্ষা নিশ্চিত করে।

যেহেতু সাইবার-আক্রমণগুলি ক্রমাগত অগ্রসর হচ্ছে, সুরক্ষা আরও প্রয়োজনীয় হওয়া দরকার এবং এইভাবে ক্রিপ্টোগ্রাফি পদ্ধতিগুলি আরও বিশিষ্ট হয়। এইগুলো ক্রিপ্টোগ্রাফিক অ্যালগোরিদম হ্যাকিংয়ের ক্রিয়াকলাপ কেবল হ্রাস না করে তবে এই ক্রিয়াকলাপগুলির উত্থানের কোনও সুযোগ নেই। ক্রিপ্টোগ্রাফিক পরিস্থিতিতে অন্যান্য কী কী সরঞ্জাম এবং প্রযুক্তি উপলব্ধ রয়েছে সে সম্পর্কে ধারণাটি পান?