আমরা এক শতাব্দীতে থাকি যেখানে আমাদের প্রচুর ব্যবসা এবং যোগাযোগের প্রক্রিয়া ডিজিটাইজড হয়। আজ, প্রযুক্তির অগ্রগতির সাথে আমরা খুব সহজেই দূরবর্তী জায়গাগুলিতে আরও বেশি হারে তথ্য ভাগ করতে পারি। এটি ছাড়াও, আজ অনলাইনে একাধিক সংখ্যক ব্যবসা রয়েছে। বিকাশের সাথে আইওটি ভিত্তিক পণ্য, তথ্য প্রচুর পরিমাণে ভাগ এবং ব্যবহার করা হচ্ছে। যেহেতু আমরা ব্যাংকিং, টিকিট বুকিং, খাবারের অর্ডার ইত্যাদির জন্য অনলাইন পরিষেবাগুলিতে বেশি নির্ভর করি ... সুরক্ষা লঙ্ঘনের নিয়মিত ঝুঁকিও রয়েছে। আমাদের তথ্য সুরক্ষিত করার জন্য গৃহীত একটি পদক্ষেপ হ'ল এনক্রিপশন প্রক্রিয়া।

এনক্রিপশন প্রক্রিয়া কী?

প্রাচীন কালে, লোকেরা গুরুত্বপূর্ণ তথ্যগুলি এক জায়গা থেকে অন্য জায়গায় নিয়ে যাওয়ার সময় গোপন করার জন্য কিছু গোপন পদ্ধতি অনুশীলন করত। এখানে, তারা তথ্যকে একটি গোপন কোডে রূপান্তরিত করত যা তথ্যের প্রকৃত অর্থটি লুকিয়ে রাখত। কেবল প্রেরক এবং প্রাপকই ব্যবহৃত পদ্ধতিটি ভাঙ্গার পদ্ধতি সম্পর্কে সচেতন ছিলেন। এই পদ্ধতিতে তথ্যের সুরক্ষা রক্ষা করবে যদিও তা পথে চুরি হয়ে যায়। এই পদ্ধতিগুলি আজ ব্যবহৃত হয় ক্রিপ্টোগ্রাফি

এনক্রিপশন হ'ল ক্রিপ্টোগ্রাফির একটি ফর্ম যেখানে বার্তা বা তথ্য এমনভাবে এনকোড করা থাকে যাতে কেবল অনুমোদিত কর্মীরা এটিকে অ্যাক্সেস করতে পারে। ‘এনক্রিপশন’ শব্দটি গ্রীক শব্দ ‘ক্রিপ্টোস’ থেকে এসেছে, যার অর্থ লুকানো বা গোপন। আসল বার্তাটি গোপন করতে এখানে, বার্তাগুলির বিষয়বস্তুগুলিকে পুনরায় সাজানো বা অন্য নম্বর, বর্ণমালা, ছবি ইত্যাদির সাথে প্রতিস্থাপন করা হবে। এনক্রিপশন অনুশীলন 1900 বিসি প্রথম দিকে। 1970 এর পূর্ব পর্যন্ত এনক্রিপশন কোনও গুরুত্বপূর্ণ তথ্য ভাগ করে নেওয়ার সময় কেবলমাত্র সরকারী এবং বড় উদ্যোগের দ্বারা ব্যবহৃত হত। তবে সময়ের সাথে সাথে আরও জটিলতার সাথে নতুন পদ্ধতি এবং অ্যালগরিদমগুলি অনুশীলন করা হচ্ছে।

এনক্রিপশন প্রক্রিয়া প্রক্রিয়া

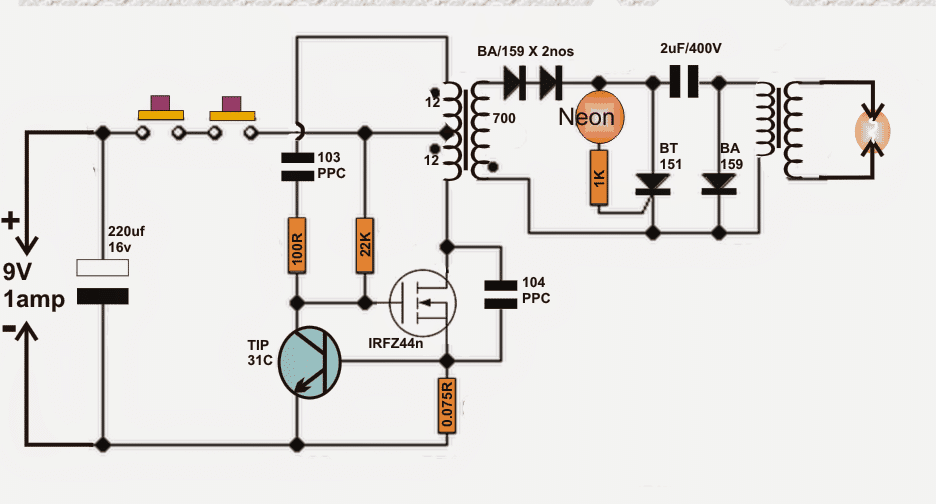

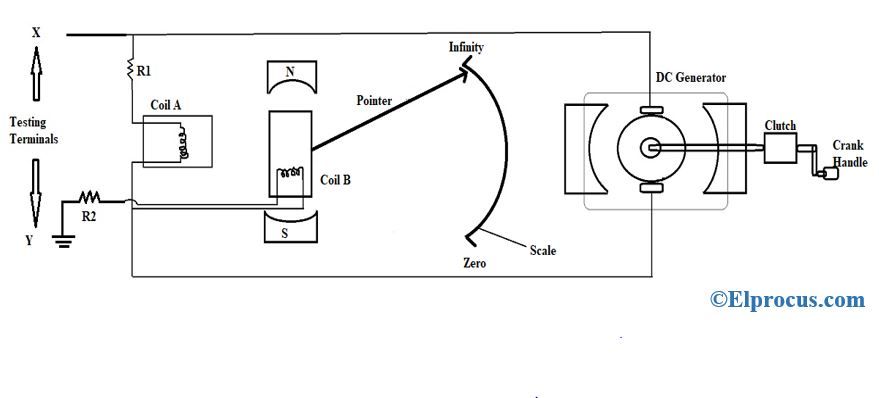

ডেটা, এনক্রিপশন ইঞ্জিন এবং কী পরিচালনা হ'ল এনক্রিপশন প্রক্রিয়ার তিনটি প্রধান উপাদান। সুরক্ষিত করা ডেটা একটি এনক্রিপশন অ্যালগরিদম ব্যবহার করে এনক্রিপ্ট করা হয়। প্রেরকটি কীভাবে ব্যবহার করতে হবে এবং কী হিসাবে ভেরিয়েবলটি ব্যবহার করতে হবে সে সম্পর্কে সিদ্ধান্ত নিয়েছে। তারপরে এই এনক্রিপ্ট হওয়া ডেটা কেবল প্রেরকের দ্বারা ভাগ করা উপযুক্ত কী ব্যবহার করে ডিক্রিপ্ট করা যায়।

এনক্রিপশন-প্রক্রিয়া

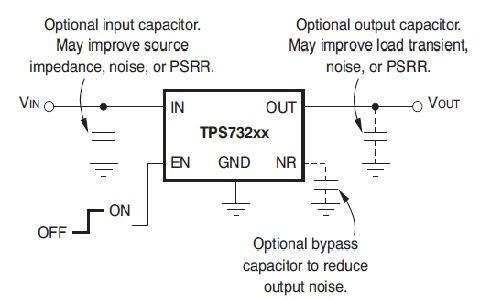

এনক্রিপশন অ্যালগরিদমগুলি দুটি ধরণের হয় - প্রতিসম এবং অসমমিতিক। প্রতিসম সাইপ্রারগুলি গোপন কী এনক্রিপশন হিসাবে জনপ্রিয়। এই অ্যালগরিদম একটি একক কী ব্যবহার করে। এখানে, কীটি প্রেরক কর্তৃক অনুমোদিত প্রাপকদের কাছে ভাগ করা আছে। অ্যাডভান্সড এনক্রিপশন স্ট্যান্ডার্ড হ'ল ব্যাপকভাবে ব্যবহৃত প্রতিসম অ্যালগরিদম।

অসমমিতিক এনক্রিপশন অ্যালগরিদম ব্যক্তিগত কী এনক্রিপশন হিসাবেও পরিচিত। এই অ্যালগরিদম দুটি পৃথক কী ব্যবহার করে - একটি ব্যক্তিগত কী, সর্বজনীন কী। এই কীগুলি যুক্তিযুক্তভাবে লিঙ্কযুক্ত। এখানে, মূল সংখ্যাগুলি কী তৈরি করতে ব্যবহৃত হয়। এটি এনক্রিপশনের বিপরীত প্রকৌশলটিকে আরও কঠিন করে তোলে। রিভেস্ট - শামির - অ্যাডলম্যান হ'ল জনপ্রিয়ত ব্যবহৃত অসমমিতিক এনক্রিপশন অ্যালগরিদম।

এনক্রিপশন প্রক্রিয়া প্রকার

কম্পিউটিং করার সময়, এনক্রিপ্ট করা ডেটা বা তথ্য 'সিফেরেক্সট' হিসাবে পরিচিত। একটি এনক্রিপ্ট করা বার্তা পড়তে পাঠককে এটি ডিক্রিপ্ট করতে হবে। এনক্রিপ্ট করা ডেটা 'সাধারণ পাঠ্য' হিসাবে পরিচিত। একটি বার্তা এনক্রিপ্ট বা ডিক্রিপ্ট করতে নির্দিষ্ট সূত্রগুলি ব্যবহৃত হয়। এই সূত্রগুলি এনক্রিপশন অ্যালগরিদম হিসাবে পরিচিত, এটি জনপ্রিয় হিসাবে 'সিফারস' নামেও পরিচিত। এগুলি অ্যাপ্লিকেশনটির উপর ভিত্তি করে ব্যবহৃত বিভিন্ন ধরণের সাইফার। এই অ্যালগরিদমগুলিতে ‘কী’ নামে একটি ভেরিয়েবল রয়েছে। পরিবর্তনশীল ‘কী’ বার্তাগুলির এনক্রিপশন এবং ডিক্রিপশনে গুরুত্বপূর্ণ ভূমিকা পালন করে। যদি কোনও অনুপ্রবেশকারী কোনও বার্তা ডিক্রিপ্ট করার চেষ্টা করে, তবে তাকে বার্তাটি এনক্রিপ্ট করার সাথে সাথে পরিবর্তনশীল ‘কী’ ব্যবহার করার জন্য ব্যবহৃত অ্যালগরিদমটি অনুমান করতে হবে।

তাদের কার্যকারিতা এবং গণনার জটিলতার উপর নির্ভর করে আজ বিভিন্ন ধরণের এনক্রিপশন পদ্ধতি উপলব্ধ। তাদের প্রয়োগের উপর নির্ভর করে বেছে নেওয়া হয়েছে। কয়েকটি জনপ্রিয় ধরণের এনক্রিপশন হ'ল -

আপনার নিজস্ব এনক্রিপশন আনুন (BYOE)

এটি 'আপনার নিজস্ব কী আনুন' নামেও পরিচিত। এটি একটি ক্লাউড কম্পিউটিং সুরক্ষা মডেল। এখানে এটি ক্লাউড পরিষেবা গ্রাহকদের নিজস্ব এনক্রিপশন সফ্টওয়্যার এবং এনক্রিপশন কীগুলি ব্যবহার এবং পরিচালনা করার অনুমতি দেয়।

ক্লাউড স্টোরেজ এনক্রিপশন

এই মডেলটি ক্লাউড পরিষেবা সরবরাহকারী সরবরাহ করেছেন। এখানে, ক্লাউড স্টোরেজে সংরক্ষণের আগে ডেটা প্রথমে এনক্রিপশন অ্যালগরিদম ব্যবহার করে এনক্রিপ্ট করা হয়। গ্রাহককে এই ধরণের মডেলটিতে ব্যবহৃত নীতিগুলি এবং এনক্রিপশন অ্যালগরিদম সম্পর্কে সচেতন থাকতে হবে এবং সঞ্চিত ডেটার সংবেদনশীলতার স্তর অনুযায়ী চয়ন করতে হবে।

কলাম স্তরের এনক্রিপশন

এটি একটি ডাটাবেস এনক্রিপশন মডেল। এখানে নির্দিষ্ট কলামের প্রতিটি কক্ষে উপস্থিত ডেটাতে ডেটা অ্যাক্সেস, পড়া এবং লেখার জন্য একই পাসওয়ার্ড রয়েছে।

অস্বীকারযোগ্য এনক্রিপশন

ব্যবহৃত এনক্রিপশন কী এর ধরণের উপর নির্ভর করে এই এনক্রিপশনে, ডেটা একাধিক উপায়ে ডিক্রিপ্ট করা যায়। প্রেরক যখন যোগাযোগের বাধাকে প্রত্যাশা করে তখন এই এনক্রিপশনটি কার্যকর।

পরিষেবা হিসাবে এনক্রিপশন

এটি সাবস্ক্রিপশন-ভিত্তিক মডেল। এটি ক্লাউড পরিষেবা গ্রাহকদের জন্য অত্যন্ত দরকারী। যে গ্রাহকদের কাছে নিজেরাই এনক্রিপশন পরিচালনা করার প্রয়োজনীয় সংস্থান নেই For এই মডেলটি একাধিক ভাড়াটে পরিবেশে ডেটা সুরক্ষা সরবরাহ করে গ্রাহকদের সহায়তা করে।

শেষ-থেকে-শেষ এনক্রিপশন

এই মডেলটি দুটি পক্ষের মধ্যে একটি যোগাযোগ চ্যানেলের মাধ্যমে প্রেরিত ডেটার পূর্ণ সুরক্ষার গ্যারান্টি দেয়। এখানে, প্রেরণ করা ডেটাটি প্রথমে ক্লায়েন্ট সফ্টওয়্যার দ্বারা এনক্রিপ্ট করা হয় এবং তারপরে ওয়েব ক্লায়েন্টকে প্রেরণ করা হয়। প্রাপ্ত ডেটা কেবল প্রাপক দ্বারা ডিক্রিপ্ট করা যেতে পারে। এই মডেলটি সামাজিক বার্তা অ্যাপ্লিকেশনগুলি যেমন ফেসবুক, হোয়াটসঅ্যাপ ইত্যাদি দ্বারা গৃহীত হয় ...

ক্ষেত্র স্তর স্তর এনক্রিপশন

এই মডেলটি একটি ওয়েবপৃষ্ঠায় নির্দিষ্ট ক্ষেত্রে ডেটার এনক্রিপশন সম্পাদন করে। এই জাতীয় ক্ষেত্রগুলির উদাহরণগুলির মধ্যে কয়েকটি হ'ল ক্রেডিট কার্ড নম্বর, সামাজিক সুরক্ষা নম্বর, ব্যাংক অ্যাকাউন্ট নম্বর ইত্যাদি the ক্ষেত্রটি নির্বাচনের পরে, সেই ক্ষেত্রের ডেটা স্বয়ংক্রিয়ভাবে এনক্রিপ্ট করা হয়।

এফডিই

এটি হার্ডওয়্যার-স্তরের এনক্রিপশন। এটি স্বয়ংক্রিয়ভাবে একটি হার্ডওয়্যার ড্রাইভের ডেটাগুলিকে এমন একটি রূপে রূপান্তর করে যা কেবলমাত্র সেই ব্যক্তির দ্বারা বোঝা যায় যার কাছে সঠিক এনক্রিপশন কী রয়েছে। যদিও হার্ড ড্রাইভটি সরানো হয়েছে এবং অন্য মেশিনে রাখা হয়েছে, সঠিক এনক্রিপশন কী ব্যতীত ডেটা ডিক্রিপ্ট করা সম্ভব নয়। এই মডেলটি উত্পাদন প্রক্রিয়া চলাকালীন বা বিশেষ সফ্টওয়্যার ড্রাইভার ইনস্টল করার মাধ্যমে কম্পিউটিং ডিভাইসে ইনস্টল করা যেতে পারে।

হোমোমোরফিক এনক্রিপশন প্রক্রিয়া

এই এনক্রিপশন প্রক্রিয়াটি ডেটাটিকে সিফেরেক্সটে এমনভাবে রূপান্তর করে যে এটি ব্যবহারকারীদের এনক্রিপশন সমঝোতা না করে এনক্রিপ্ট করা ডেটাতে কাজ করতে সক্ষম করে। এই মডেলটি ব্যবহার করে এনক্রিপ্ট করা ডেটাতে গাণিতিক ক্রিয়াকলাপ সম্পাদন করা সম্ভব।

এইচটিটিপিএস

এই এনক্রিপশনটি ওয়েব সার্ভারগুলি দ্বারা ব্যবহৃত হয়। এখানে, ওয়েবসাইটগুলি এনক্রিপ্ট করার জন্য এইচটিটিপি টিএলএস প্রোটোকল দিয়ে চালিত হয়। ওয়েবসভার দ্বারা ডেটা এনক্রিপ্ট করে এমন একটি সার্বজনিক-কি শংসাপত্র প্রয়োজন।

লিঙ্ক-স্তর এনক্রিপশন প্রক্রিয়া

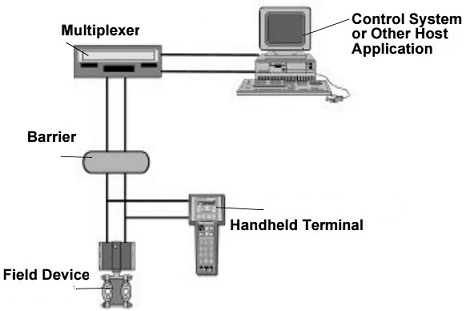

এখানে, হোস্টটি ছেড়ে যাওয়ার সময় ডেটা এনক্রিপ্ট করা হয়। এটি পরবর্তী লিঙ্কে ডিক্রিপ্ট করা হয়ে যায়- যা কোনও হোস্ট বা রিলে পয়েন্ট হতে পারে। তারপরে পরবর্তী লিঙ্কে প্রেরণের আগে ডেটা আবার এনক্রিপ্ট করা হবে। ডেটা প্রাপকের কাছে না আসা পর্যন্ত এই প্রক্রিয়াটি পুনরাবৃত্তি হয়। পাথের প্রতিটি লিঙ্কের বিভিন্ন কী বা এমনকি আলাদা আলাদা এনক্রিপশন অ্যালগরিদম থাকতে পারে।

নেটওয়ার্ক স্তর এনক্রিপশন প্রক্রিয়া

এই মডেলটি নেটওয়ার্ক ট্রান্সফার স্তরে এনক্রিপশন পরিষেবাগুলি প্রয়োগ করে। এই এনক্রিপশন পদ্ধতিটি ইন্টারনেট প্রোটোকল সুরক্ষার মাধ্যমে প্রয়োগ করা হয়। আইপি নেটওয়ার্কের মাধ্যমে ব্যক্তিগত যোগাযোগের জন্য একটি কাঠামো স্থাপন করা হয়েছে।

এনক্রিপশন প্রক্রিয়া সীমাবদ্ধতা, আক্রমণ এবং পাল্টা ব্যবস্থা

এনক্রিপশন তথ্য সুরক্ষার জন্য খুব দরকারী বলে প্রমাণিত। ডেটা সুরক্ষার এই পদ্ধতিটি গোপনীয়তা, প্রমাণীকরণ, অখণ্ডতা এবং ডেটা অ-প্রত্যাখ্যান সরবরাহ করে।

সারা বিশ্বের সরকার ও আইন প্রয়োগকারী কর্মকর্তাদের অনেকেই পিছনের দরজাটি এনক্রিপশনে জোর দিচ্ছেন। যেহেতু অপরাধীরা এবং সন্ত্রাসীরা ক্রমবর্ধমান এনক্রিপ্ট করা ইমেলগুলির মাধ্যমে যোগাযোগ করে, তথ্যের ডিক্রিপ্ট করা সরকারের কাছে একটি চ্যালেঞ্জের মুখোমুখি।

যদিও এনক্রিপশন প্রক্রিয়া একটি গুরুত্বপূর্ণ পদ্ধতি, এটি একাই তার জীবদ্দশায় সংবেদনশীল তথ্যের ডেটা সুরক্ষা সরবরাহ করতে পারে না। কিছু এনক্রিপশন পদ্ধতিতে, প্রক্রিয়া প্রক্রিয়া চলাকালীন ভুলভাবে ডেটা প্রকাশ করা সম্ভব। হোমোমর্ফিক এনক্রিপশন এই চ্যালেঞ্জের জন্য একটি সমাধান সরবরাহ করে তবে এটি গণনা এবং যোগাযোগের ব্যয়কে বাড়িয়ে তোলে।

বিশ্রামে থাকা এনক্রিপ্ট হওয়া ডেটা সাধারণত হুমকির মুখোমুখি হয়। এই ডেটার সাম্প্রতিক কিছু হুমকি হ'ল ক্রিপ্টোগ্রাফিক আক্রমণ, চুরি হওয়া সিফেরেক্সটেক্স আক্রমণ, এনক্রিপশন কীগুলিতে আক্রমণ, অভ্যন্তরীণ আক্রমণ, ডেটা দুর্নীতি এবং সততা আক্রমণ, ডেটা ধ্বংসের আক্রমণ, মুক্তিপণ আক্রমণ ইত্যাদি Data এই আক্রমণগুলির কয়েকটির জন্য কাউন্টারমেজার হিসাবে ব্যবহৃত।

2019 সালের প্রতিবেদনে এটি সন্ধান পেয়েছিল যে সাইবারসিকিউরিটির হুমকিতে ক্রমবর্ধমান আইওটি ডিভাইস এবং মোবাইল ফোনে উপস্থিত এনক্রিপ্ট হওয়া ডেটা অন্তর্ভুক্ত।

এনক্রিপশন প্রক্রিয়া ব্যবহার

এনক্রিপশনের কিছু ব্যবহার নিম্নরূপ-

- সেনাবাহিনী এবং সরকারী সংস্থাগুলি সংবেদনশীল এবং গোপনীয় তথ্য রক্ষার জন্য বিশ্বযুদ্ধের এনক্রিপশন প্রক্রিয়াটি অত্যন্ত ব্যবহার করে।

- জরিপ অনুসারে, বেসামরিক সংস্থাগুলির %১% ট্রানজিটে তাদের কিছু ডেটাতে এনক্রিপশন ব্যবহার করে, ৫৩% স্টোরেজ ডেটাতে এটি ব্যবহার করে।

- এনক্রিপশন প্রক্রিয়াটি একটি এর মাধ্যমে ট্রান্সপোর্ট করা ডেটার জন্য অত্যন্ত প্রস্তাবিত অন্তর্জাল , মোবাইল ফোন গুলো, ওয়্যারলেস আন্তঃকম, ব্লুটুথ , এটিএম , ইত্যাদি ...

FAQs

1)। আপনি যখন আপনার ফোনটি এনক্রিপ্ট করবেন তখন কী হবে?

যখন আমরা একটি অ্যান্ড্রয়েড ফোন এনক্রিপ্ট করি তখন ডিভাইসে উপস্থিত সমস্ত ডেটা সুরক্ষা কীগুলির পিছনে পিন কোড, আঙুলের ছাপ, প্যাটার্ন বা পাসওয়ার্ড আকারে লক হয়ে যায় কেবল তার মালিককে। এই কীটি ব্যতীত কেউ ডেটা আনলক করতে পারে না।

2)। একটি এনক্রিপ্ট ফোন হ্যাক করা যাবে?

ফোনে ইনস্টল হওয়া অ্যাপগুলির ফোনে উপলব্ধ সমস্ত ধরণের তথ্যে অ্যাক্সেস রয়েছে। একটি কীলগার স্পাই অ্যাপটি এনক্রিপশন দ্বারা সরবরাহ করা সুরক্ষা বাইপাস করতে পারে। এনক্রিপ্ট করা ডেটা পড়ার পরিবর্তে এটি ডেটা এনক্রিপ্ট হওয়ার আগে আপনি কী টাইপ করবেন তা তা পর্যবেক্ষণ করবে।

3)। আমি কি হোয়াটসঅ্যাপ বার্তাগুলি ডিক্রিপ্ট করতে পারি?

Crypt8, crypt7, ইত্যাদি বিন্যাসের সাথে পাওয়া ব্যাকআপ ফাইলগুলি ডিক্রিপ্ট করা সম্ভব ..

4)। হোয়াটসঅ্যাপ এনক্রিপশন কীটি পাওয়া যায়?

হোয়াটসঅ্যাপ এনক্রিপশন কী লোকেশন ডেটা / ডেটা / কম.ওয়াটসঅ্যাপ / ফাইলগুলিতে ‘কী’ নামের একটি ফাইলে সংরক্ষণ করা হয়।

5)। পুলিশ ফোনে এনক্রিপ্ট হওয়া ডেটা অ্যাক্সেস করতে পারে?

যখন আমরা ডেটা এনক্রিপ্ট করব আমরা একটি পাসওয়ার্ড সেট করব যা কেবলমাত্র মালিকের কাছে পরিচিত। মালিক পাসওয়ার্ডটি ভাগ না করলে কোনও আইন প্রয়োগকারী এনক্রিপ্ট হওয়া তথ্য অ্যাক্সেস করতে পারে না।

আইওটি-র মতো ডিভাইসগুলির ব্যবহার এবং অনলাইন বণিকের বিপুল সংবেদনশীল ডেটা আপলোড করে সংস্থাগুলি ব্যবহার করছে। অননুমোদিত তৃতীয় পক্ষগুলি থেকে ডেটা রক্ষা করা গুরুত্বপূর্ণ। অনেক নতুন এনক্রিপশন প্রক্রিয়া উন্নত সুরক্ষা এবং সুরক্ষা বৈশিষ্ট্য সহ চালু করা হচ্ছে। সর্বাধিক জনপ্রিয় ব্যবহৃত এনক্রিপশন অ্যালগরিদম হ'ল এইএস, ডিইএস, উপবৃত্তাকার কার্ভ ক্রিপ্টোগ্রাফি, আরএসএ, কোয়ান্টাম কী বিতরণ, ইত্যাদি… কোন ধরণের অ্যালগোরিদম দুটি কী ব্যবহার করে?